Одной из главных забот владельца криптокошелька является обеспечение его сохранности и защиты от злоумышленников, которые могут похитить средства. Когда это происходит, то в некоторых случаях виноват сам владелец кошелька, а иногда – его разработчики, не до конца продумавшие систему защиты.

Хакеры умеют находить уязвимости в ПО криптокошельков и создают специальные программы (эксплойты), которые могут через бреши в защите проникать в систему устройства и производить там действия, выгодные злоумышленникам. Сегодня расскажем о том, что такое эксплойты и чем они опасны для криптокошельков.

Эксплойты – головная боль разработчиков защитных решений и одна из самых серьезных проблем в обеспечении безопасности работы систем и хранения данных.

Эксплойты представляют собой особый подвид вредоносных программ, содержащих данные или исполняемый код, который способен проникать в систему через уязвимости в программном обеспечении.

Например, если в браузере имеется какая-либо уязвимость, позволяющая исполнение «произвольного кода», то хакер без ведома владельца ПК может установить и запустить вредоносную программу в его системе и незаметно запрограммировать систему на выгодное ему поведение.

Аналогичным образом эксплойты ищут уязвимости в программном обеспечении, установленном в кошельках для хранения криптовалюты.

15-летний британский школьник Салим Рашид заявил, что в аппаратных кошельках Nano Blue и Ledger Nano S имеется эксплойт, позволяющий извлечь приватный ключ и использовать его для изменения адресов, на которые отправляются средства.

Ранее разработчики Ledger утверждали, что пользователи могут без опасений приобретать их б/у кошельки, т.к. в них установлена надежная защита, которую злоумышленники не смогут обойти, чтобы модифицировать прошивку.

Но Салим Рашид утверждает, что это не так, и сообщает, что написал об этом разработчикам Ledger еще в ноябре 2017 года, но они так и не устранили уязвимость.

Ранее Рашид разместил в личном блоге запись под названием «Ломаем модель безопасности Ledger». В ней он утверждает, что по-прежнему может извлечь приватный ключ и изменить адреса, на которые отправляются исходящие транзакции.

Но для этого необходимо внести изменения в прошивку устройства до того, как его активирует конечный пользователь, поэтому эксплойт представляет опасность для тех, кто покупает криптокошельки Ledger не у производителя, а на eBay и других подобных площадках.

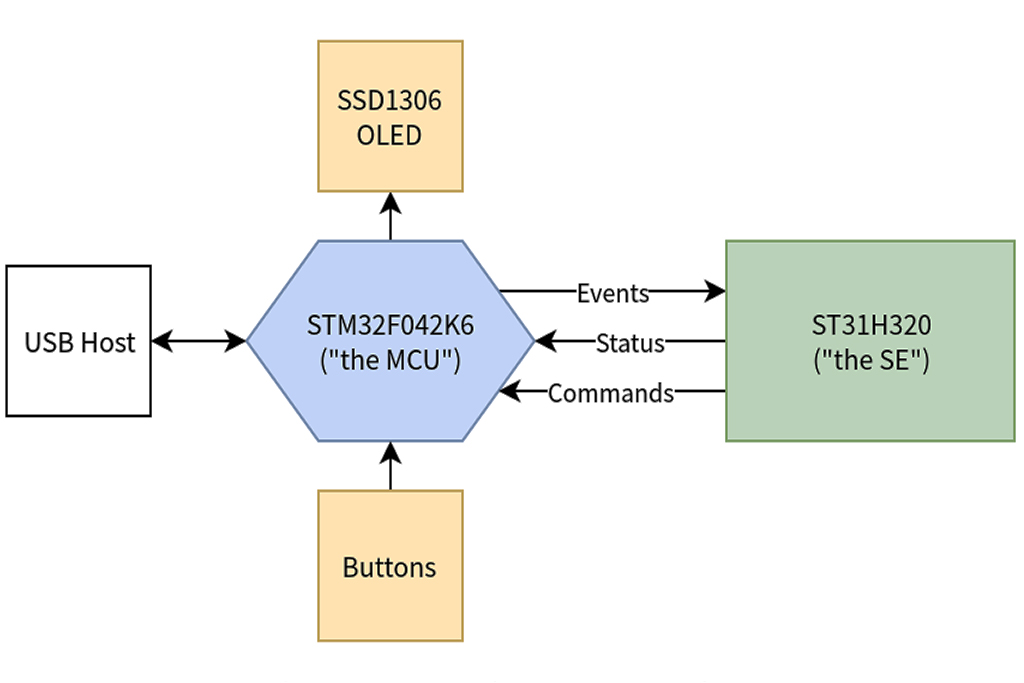

В современных моделях кошельков Ledger используются две платы. Рашид обозначил их как SE и MCU.

Первая плата имеет защиту на аппаратном уровне, но не поддерживает работу с USB, экранным интерфейсом и кнопками. Все эти функции выполняет вторая плата MCU, но у нее отсутствует надежная защита.

По мнению Рашида, если хакеры внесут некоторые изменения в ПО на плате MCU, то смогут получить доступ к приватным ключам владельцев кошельков.

Всю процедуру того, как это происходит, подросток продемонстрировал в видеоролике. Он также опубликовал соответствующие инструкции на GitHub. По словам Рашида, эта слабость в защите характерна для всех устройств Ledger, имеющих прошивку версии 1.3.1 и старше.

В тот же день разработчики компании выпустили новую версию ПО (1.4.1) и заявили, что это обновление исправляет три эксплойта, среди которых и найденный Рашидом.

В блоге Ledger была опубликована запись, в которой говорится, что обновление до версии 1.4.1 гарантирует, что в кошелек не были внесены любые изменения.

Разработчики добавили, что нет необходимости в других дополнительных действиях, и приватные ключи пользователей находятся в полной безопасности.

Но, по мнению Рашида, новый апдейт всего лишь блокирует возможность использования конкретного эксплойта, но уязвимость все равно остается, т.к. она носит аппаратный характер.

Мнение юного хакера разделяют и некоторые эксперты по информационной безопасности, например профессор криптографии Мэтт Грин из Университета Джонса Хопкинса.

В 2017 году компания Solar Security представила результаты исследования, в ходе которого провела анализ ряда мобильных биткоин-кошельков на предмет их безопасности.

Результаты оказались неутешительными. Было установлено, что многие кошельки уязвимы для различного рода эксплойтов и других видов атак.

Недостаточная защита от эксплойтов означает, что криптокошельки не защищены на 100 % от взлома и хищения средств с них. Получается, что в некоторых случаях разработчики отнеслись к своим обязанностям халатно и не позаботились о надежной защите.

Как же защитить свой криптокошелек от эксплойтов и не позволить хакерам украсть с него средства?

Покупать устройства только у производителей, а не с рук и у неизвестных отправителей через популярные торговые сайты.

Не давать кошелек в руки непроверенным лицам, чтобы злоумышленники не поменяли на нем прошивку.

А при использовании десктопных кошельков на ПК или ноутбуке регулярно обновлять систему и антивирусную программу, не открывать подозрительные файлы от неизвестных отправителей (они могут содержать эксплойты).

Активная торговля криптовалютных инструментов

С чего начать майнинг криптовалюты

Будущее криптовалют и инвестиций

Криптовалюты как будущее фондового рынка